Netzwerkkomponenten

Für den Auf- und Ausbau von Rechnernetzen sind zusätzlich zur Verkabelung und deren Verbindungselementen verschiedene Netzwerkgeräte notwendig. Sie verbinden mehrerer Rechner zu einem lokalen Netzwerk und unterteilen ebenso ein großes LAN in kleinere Netzbereiche. Mit den Komponenten lassen sich die fest vorgegebenen maximalen Segmentlängen erweitern und unterschiedliche Netztypen miteinander verbinden. Die hauptsächlichen Netzkomponenten sind:

Repeater

Es gibt Repeater für die optische und elektrische Signalaufbereitung. In der digitalen Datentechnik werden die am Repeater eintreffenden Signale regeneriert und verstärkt wieder ausgesendet. Der Widerstand langer Leitungssegmente dämpft die Signalamplitude und ihr Tiefpassverhalten verschleift die steilen Flanken der Digitalpulse. Der Repeater erkennt die Signalflanken, erhöht deren Steilheit und verstärkt den Signalpegel auf die geforderte Norm. Auf dem Übertragungsweg eingestreute Störungen können herausgefiltert werden, sodass das Ausgangssignal einen verbesserten Signal-Rausch-Abstand hat.

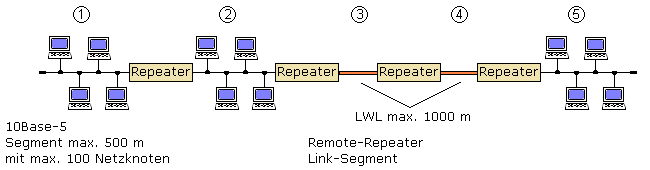

Repeater arbeiten im OSI-Schichtenmodell auf der Bitübertragungsebene, der Schicht 1. Sie verbinden im lokalen Netz zwei gleichartige Netzsegmente des Typs 10Base-5, 10Base-2 oder 10Base-T miteinander und erweitern so die Netzausdehnung. Zwei räumlich getrennte Netze lassen sich durch ein Remote-Repeater-Paar verbinden. Dieses Link-Segment zählt als eine lokale Repeaterkomponente, besteht aber aus einem oft durch Glasfaseroptik verbundenen Repeaterpaar. Das Bild zeigt einen möglichen Netzaufbau mit einfachen Repeatern.

Im Ethernet bilden durch Repeater erweiterte Netzsegmente eine gemeinsame Kollisionsdomäne. Für eine sichere Kollisionserkennung dürfen festgelegte Laufzeiten nicht überschritten werden. Die Netzausdehnung kann somit nicht mittels Kaskadierung und beliebig vielen Repeatern vergrößert werden. Es gilt die 5-4-3-Regel, die auch Repeater-Regel genannt wird. Sie besagt, dass maximal fünf Segmente durch vier Repeater verbunden sein können, wobei nur drei Segmente lokale Netze mit aktiven Netzknoten sind.

Der Multiport-Repeater kann als Erweiterung des normalen Repeaters gesehen werden. Er hat die gleiche Funktionalität, kann aber bis zu acht 10Base-2 (Cheapernet) oder 10Base-T Segmente verbinden. In der Netzstruktur erscheint er als Sternverteiler, ähnlich einem Hub. Sein Ausgangsport gibt das regenerierte Signal an andere Ethernet-Komponenten weiter.

△Hub – Sternverteiler

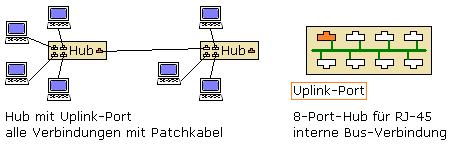

Mit einem Hub, übersetzt als Radnabe oder Zentrum, werden mehrere Netzknoten sternförmig mit Twisted-Pair-Kabel verbunden. Der Hub verbindet die Netzkomponenten nach dem OSI-Schichtenmodell auf der Ebene 1, der Bitübertragungsschicht. Dem äußeren Bild der Netzstruktur entsprechend werden Hubs auch als Sternverteiler oder Konzentratoren bezeichnet. Intern arbeitet der Hub mit einer Bus-Topologie. Die Netzwerkanschlüsse oder Ports unterstützen nur eine Übertragungsrate von 10 MBit/s oder 100 MBit/s. Hubs gibt es mit 4, 8, 12, ..., 32 Ports. Im umschaltbaren Dual-Speed-Hub arbeiten im Inneren zwei einzelne Hubs mit zusätzlicher Steuerung.

Die an einem Port eintreffenden Signale werden wie beim Repeater nicht bewertet, sondern nur aufbereitet und verstärkt. Entsprechend der internen Bus-Topologie gelangen sie gleichzeitig an alle anderen Ports. Die Bandbreite teilt sich unter allen belegten Ports zu gleichen Teilen auf. Alle angeschlossenen Netzknoten befinden sich in derselben Kollisionsdomaine.

Zum Aufbau größerer Netze können Hubs unter Beachtung der 5-4-3-Repeater-Regel kaskadiert werden. Zur Verbindung zwei gleichartiger Geräte mit Twisted-Pair-Verkabelung wird ein Crossover-Kabel nötig. Die meisten Hubs besitzen einen speziellen Uplink-Port, mit interner Überkreuzung der Tx- und Rx-Leitungen, sodass die Zusammenschaltung mit einem Patchkabel erfolgen kann.

△Bridge

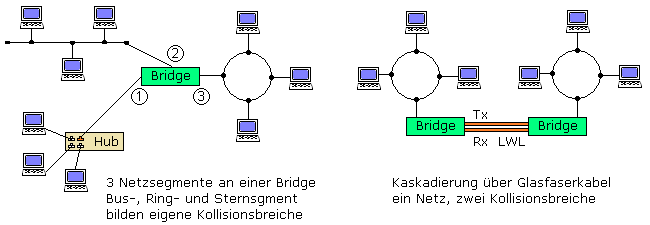

Im OSI-Schichtenmodell verbindet eine Bridge, übersetzt als Brücke, zwei oder mehr Netzsegmente auf der Sicherungsschicht, der OSI-Schicht 2. Dadurch wird das Netz in eigenständige Kollisionsdomainen aufgeteilt. Kollisionen und fehlerhafte Datenpakete eines Netzsegments gelangen nicht über die Bridge hinaus in andere Segmente. Alle mit einer Bridge verbundenen Netzsegmente gelten als ein logisches Netz.

Bridges sind selbstständige komplette Rechner mit internem Speicher und Netzwerkanschlüssen. Sie sind von höheren Protokollen unabhängig und können zwischen unterschiedlichen Zugriffsverfahren, zum Beispiel TCP/IP und Token-Passing, Verbindungen herstellen. Im Normalfall arbeiten sie ohne zusätzliche Programmierung und Software. Eine MAC-Bridge verbindet Segmente mit gleichem Zugriffsverfahren. Die LLC-Bridge, auch Translation-Bridge, verbindet Segmente mit unterschiedlichen Zugriffsverfahren. Die empfangenen Datenparameter werden analysiert und ein für das Zielnetz neuer Datenstrom generiert.

Die meisten Bridges arbeiten als 'Transparente-Bridge'. Sie erstellen selbstständig für jeden Port Adresstabellen mit den MAC-Adressen der angeschlossenen Netzknoten. Die Quell- und Zieladresse eines am Port ankommenden Datenpakets wird analysiert und nur dann an andere Ports weitergeleitet, wenn die Zieladresse nicht in der Adressliste des gleichen Ports eingetragen ist. Ein gesendeter Broadcast wird immer an alle Ports geleitet. In allen anderen Fällen bleibt der lokale Datenverkehr innerhalb des Netzsegments und wird in kein anderes Segment übermittelt. Es findet dadurch weniger Datenverkehr in den Segmenten statt. Die Adresstabellen werden kontinuierlich aktualisiert.

Bridges können kaskadiert werden und vergrößern so die Netzausdehnung. Nach der IEEE 802.1 Norm dürfen maximal sieben Bridges hintereinandergeschaltet sein. Mit einem Bridgepaar lassen sich Teilsegmente durch synchrone elektrische oder optische Standleitungen oder Funkstrecken verbinden. Die Übertragungsrate entspricht dem angeschlossenen Netz.

△Switch

Ein Switch, übersetzt als Schalter, arbeitet wie die Bridge auf der Schicht 2, der Sicherungsebene im OSI-Referenzmodell. Direkt nach seiner Inbetriebnahme verhält er sich wie ein Hub und erstellt danach wie die Bridge selbst Adresstabellen. Er speichert die MAC-Adressen der an den Ports angeschlossenen Komponenten. Im laufenden Betrieb verbindet der Switch dann die angeschlossenen Netzknoten direkt miteinander, ohne das restliche Netz zu belasten. Jeder Punkt-zu-Punkt- oder Direktverbindung, der dedizierten Verbindung, steht die volle Bandbreite des Netzwerks zur Verfügung.

Ein Switch kann wie eine Bridge Netzsegmente mit unterschiedlichen Eigenschaften, wie Koax-, Twisted-Pair-, und LWL-Segmente verbinden, sofern die höheren Protokolle identisch sind. In der Anfangszeit wurde der Switch als Multiport-Bridge bezeichnet. Jeder Port entspricht einem Netzsegment mit eigenständiger Kollisionsdomaine. Ein Switch kann keine Protokollübersetzung wie die LLC-Bridge zwischen Ethernet und Token-Passig vornehmen. Switches sind kaskadierbar.

Im Switch sind die Ports mit einem Rechnerbus und Speichermodulen verbunden, die von einer netzunabhängigen internen CPU gesteuert werden. Beim preisgünstigen Shared Memory-Verfahren teilen sich alle Ports einen zentralen Speicher. Aufwendiger und schneller ist das Common-Bus-Verfahren. Die Ports verfügen über eigene Speicher und werden über den Bus verschaltet. Wird der Bus schneller als die angeschlossenen Ports getaktet, kann durch ein Zeitmultiplexverfahren das Leistungsniveau, die Performance vom Switch weiter erhöht werden. Die höchste Leistungsfähigkeit wird durch das Crosspoint-Matrix-Verfahren erreicht. Auch hier hat jeder Port seinen eigenen Speicher. Die Port-Verbindungen erfolgen über eine mehrstufige flexibel steuerbare Schaltmatrix. Parallel zur Hardwareausstattung bestehen unterschiedliche Switching-Verfahren:

Cut-Through

Vom Ethernet-Datenframe werden nur die ersten 48 Bits (6 Bytes) zum Erhalt der MAC-Zieladresse ausgelesen. Anhand der Adresstabelle wird die Verbindung sofort zum Zielport geschaltet. Ist sie nicht eingetragen, so geht das Paket an alle Netzteilnehmer. Ist der Zielport besetzt, werden die Daten im Speicher zwischengespeichert. Diese Methode ist schnell, hat aber den Nachteil, dass auch defekte Datenframes versendet werden, da die Fehlererkennung nach dem Prüfsummenverfahren zu spät erfolgt.

Store-and-Forward

Der am Port eintreffende Ethernetframe wird gespeichert, analysiert und nach positiver Bewertung weitergesendet. Der vollständige Frame wird ausgelesen und nach der CRC-Methode auf Unversehrtheit überprüft. Nur Frames mit korrekter Prüfsumme werden weitergeleitet, alle anderen werden verworfen und belasten daher nicht den Datenverkehr. Das Zwischenspeichern des gesamten Frames kann sich negativ auf die Übertragungsgeschwindigkeit auswirken.

Kombinationsverfahren

Der Switch unterstützt beide oben genannten Verfahren und wendet sie automatisch anhand der erkannten Fehlerhäufigkeit an. Werden beim Versenden nach dem Cut-Through-Verfahren nachträglich zu viele fehlerhafte Datenframes erkannt, schaltet der Switch in die Store-and-Forward-Methode um.

Fragment-Free

Diese Methode wird seltener verwendet. Der Switch wertet die ersten 64 Bytes des Datenframes aus. Nur wenn in diesem Bereich keine Fehler erkannt werden, erfolgt die Weiterschaltung zum Bestimmungsport. Nach den Protokollen für das Ethernet beträgt die Mindestgröße des Frames 64 Bytes. Treten Framefragmente mit weniger als 64 Bytes auf, werden sie verworfen, da es sich nur um Kollisionsreste aus dem CSMA/CD Verfahren handeln kann.

Switches wurden erst einige Jahre nach den Bridges entwickelt und werden heute im Ethernet bevorzugt eingesetzt. Sie stellen mehr Ports zur Verfügung, wodurch sich die Kollisionsdomainen eines Netzes verkleinern. Sie sind preisgünstig und ersetzen aufgrund ihrer intelligenten Datenweiterleitung und dadurch höheren Übertragungsrate vielfach auch Hubs.

△Router

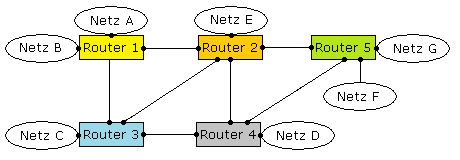

Durch Router lassen sich Netze unterschiedlicher Topologie und Protokolle optimal verbinden. Es sind eigenständige Rechner mit CPU, Speicher und verschiedenen Schnittstellen, den Netzadaptern zu seinen Ports. Router arbeiten auf der Vermittlungs- oder Netzwerkebene, der Schicht 3 im OSI-Referenzmodell.

Um als aktiver Netzknoten mit anderen Routern und Netzen auf der Vermittlungsschicht kommunizieren zu können, besitzt er zusätzlich zur MAC-Adresse eine eigene logische Adresse. Im Ethernet ermittelt der Router aus den Datenframes die IP-Adressen und berechnet dann den günstigsten Weg zum Ziel. Zu diesem Zweck erstellt und aktualisiert er lokale Routingtabellen. In ihnen sind die nächsten Knotenpunkte zum Ziel, die Fehlerraten und Übertragungsraten eingetragen. Das Routingverfahren kann eine optimale Wegstrecke finden, wobei nicht immer der kürzeste Weg der schnellste ist. In den Routingtabellen wird dann nie der genaue Weg sondern nur die nächste günstige Zwischenstation (englisch: next hop) gespeichert.

Die Routingtabellen sind meist nach Effektivität oder anderen speziellen Parametern sortiert. Am Tabellenende steht dann eine Default-Route mit dem Weg zum nächsthöheren Router im Netz. Der Adresseneintrag wird als Standard- oder Default-Gateway bezeichnet. Für den Datenaustausch und der Datenorganisation zwischen den Routern gibt es eigene Routing-Protokolle wie RIP und BGP. Router sind umfangreich programmierbar und bieten einen Passwortschutz. Fast immer besteht die Möglichkeit einer Datenverschlüsselung nach unterschiedlichen Methoden und sie haben eine integrierte Firewall.

Router können nur Datenpakete verarbeiten, die für ein Routingverfahren geeignet sind. Im Ethernet sind das die IP-Internetprotokolle in den Versionen 4, IPv4 und 6, IPv6 sowie IPX ein verbindungsloses, herstellergebundenes und SPX ein gesichertes, verbindungsorientiertes Protokoll. Bei einem verbindungslosen Datentransport besteht kein fest ausgehandelter Datenkanal. Das Verfahren ist vergleichbar mit dem Empfang von Rundfunk- oder Fernsehprogrammen. Der verbindungsorientierte Datentransport findet auf einem geschalteten Datenkanal statt und ist vergleichbar mit einer Telefonverbindung. Die im MS-Windows zu findenden Protokolle NetBIOS und NetBEUI gehören nicht zu den routefähigen Protokollen und werden ohne spezielle Kapselung vom Router nicht weiter geleitet. Da die Broadcastdomaine, das Senden an alle, beim Übergang zur OSI-Schicht 3 endet, werden Broadcastadressen normalerweise vom Router nicht weitergeleitet.

△Gateway

Ein Gateway ist ein aktiver Netzwerkknoten der unterschiedliche Netzwerke mit allen Kommunikationsprotokollen bis zur höchsten Schicht 7, der Applikationsschicht im OSI-Referenzmodell verbinden kann. Man kann sie auch als Protokollumsetzer bezeichnen. Ein Gateway arbeitet dabei nicht mit einer Tunneling-Protokolltechnik, bei der bestehende Datenprotokolle in ein neues Protokoll eingepackt, versendet und beim Empfänger ausgepackt werden. Das Gateway entfernt aus dem empfangenen Datensatz die im anderen Netz nicht benötigten alten Protokolldaten und versendet die Daten mit einer vollkommen neuen Protokollhülle.

Das Gateway gehört allen direkt verbundenen Netzen an und kann von diesen adressiert werden. Es verbindet Netze mit unterschiedlichen Übertragungsraten und Paketgrößen, wobei Daten zwischengespeichert oder in kleinere und größere Pakete umgepackt werden. Gateways haben ihre besondere Bedeutung in LAN-WAN-Verbindungen und zu Großrechnern.

Die im Heimbereich eingesetzten DSL-Router und WLAN-Router werden auch als Internet- oder Standardgateway bezeichnet. Als Router verbinden sie Netzwerkkomponenten miteinander und verwenden zur Kommunikation mit dem Provider meistens das PPPoE-Protokoll zum Versenden der IP-Pakete.